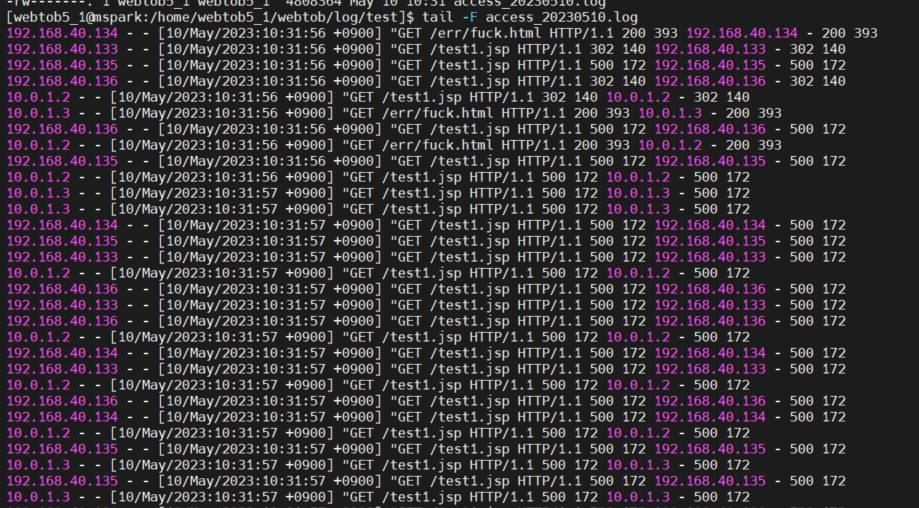

ACCESS / DENY 설정

Client에서 접속을 시도할 때, 특정 IP address 나 newtork/netmask 들을 기준으로 요청에 대한 ACCESS/DENY를 설정할 수 있다.

- 요청 허용과 제한이 적용되는 순서 설정

- ACCESS 절은 DIRECTORY/URI/EXT/TCPGW 절에 적용될 수 있으며, 각각에서 정의한 리소스를 허용 또는 제어한다.

ACCESS 절 추가

#WebtoB

vi http.m

#ACESS절 추가

*ACCESS

#특정 IP만 DENY, 그 외 모든 IP 허용

access1 Order = "allow, deny", Allow = "all"

access2 Order = "deny, allow", Deny = "[IP 1],[IP 2]",Allow = "[IP 1],[",

access3 Order = "allow, deny", Allow = "211.1.1.0/255.255.255.0"

access4 Order = "deny, allow", Deny = "211.1.1.30"

access5 Order = "allow, deny", Allow = "all",Deny = "211.1.1.30"

ACCESS 절은 Order 옵션의 순서에 따라 설정이 다르게 적용된다.

allow, deny : Method> Allow> AllowIf> Deny> DenyIf 순서로 match 한다.

deny, allow : Method > Deny > DenyIf > Allow > AllowIf 순서로 match 한다.

vi http.m

*ACCESS

access1 Order = "allow, deny", Allow = "all"

access2 Order = "allow, deny", Allow = "211.1.1.10, 211.1.1.20"

access3 Order = "allow, deny", Allow = "211.1.1.0/255.255.255.0"

access4 Order = "deny, allow", Deny = "211.1.1.30"

access5 Order = "allow, deny", Allow = "all",Deny = "211.1.1.30"

| 필수 옵션 | ACCESS name = <string> | Access 절의 이름을 임의로 정할 수 있다. |

| 선택 옵션 | Method = <literal> | 적용 할 HTTP 메소드를 설정한다. |

| MethodException = <literal> | 제외 할 HTTP 메소드를 설정한다. | |

| Order = <literal> | ||

| Default - "Deny,Allow" | Allow, AllowIf, Deny, DenyIf, Method가 적용되는 순서를 설정한다 (하단 표 참조) | |

| Allow = <literal> | 요청이 허용되는 IP 주소나 network/netmask들을 설정 | |

| Deny = <literal> | 요청이 거절되는 IP 주소나 network/netmask들을 설정 |

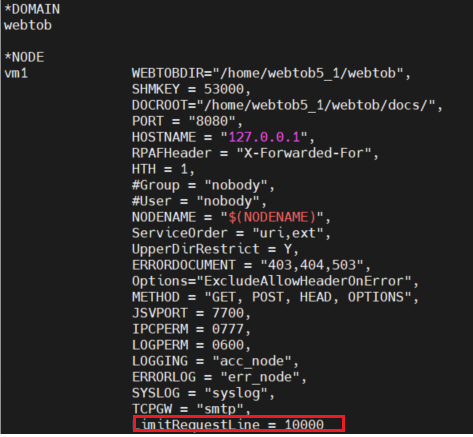

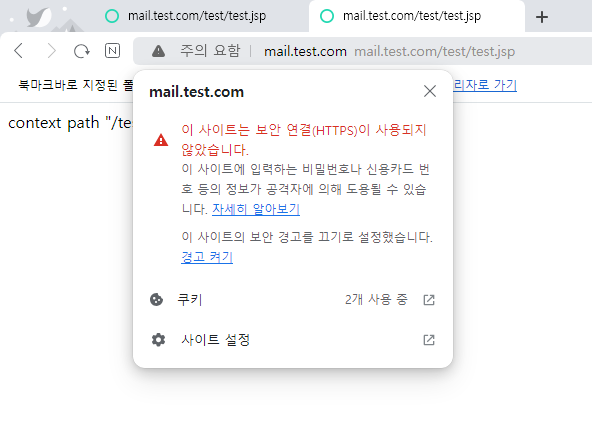

GOTOEXT = Y 설정이 들어가 있는 경우

GOTOEXT = Y 설정이 있는 경우, JEUS를 거치지 않고 바로 WebtoB로 요청을 처리하기 때문에 URI로 요청이 가지 않는다.

이럴 경우, 요청을 받는 해당 vhost에 rewrite 설정을 통하여 특정 IP에 대한 요청을 처리해야 한다.

- URLRewrite

- URLRewriteConfig

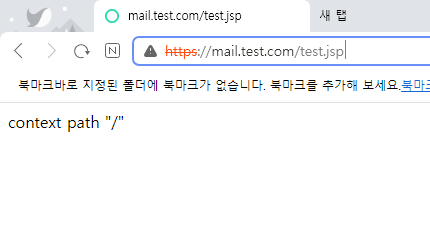

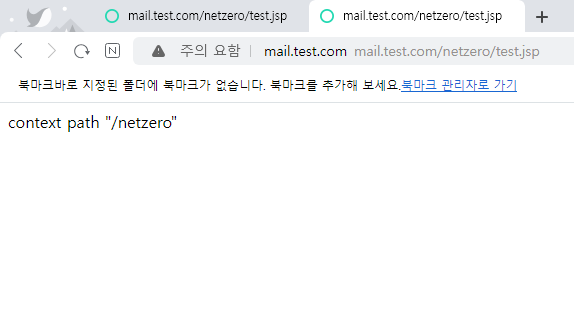

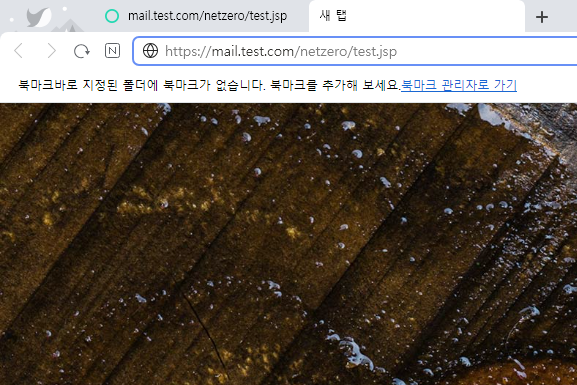

vi http.m

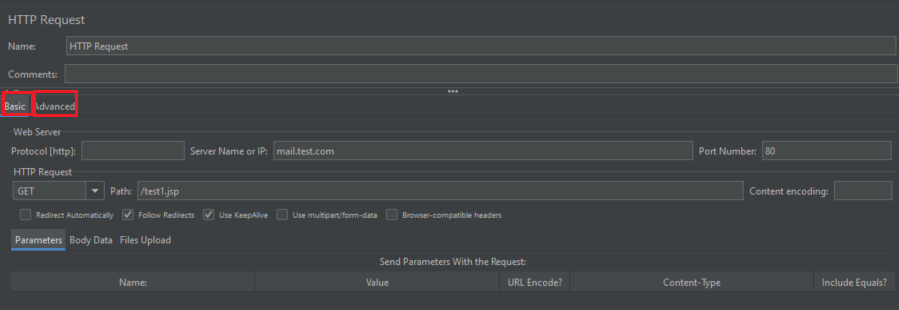

v_test DOCROOT="/home/webtob5/webtob/docs/",

HOSTNAME = "mail.test.com",

HOSTALIAS = "192.168.40.137",

PORT = "80",

ServiceOrder = "uri,ext",

ERRORDOCUMENT = "403,404,503",

METHOD = "GET, POST, -HEAD, -OPTIONS",

#Headers = "gzip,cors_all",

#Headers ="security,X-XSS,X-Content,strict,X-Download",

**URLRewrite = Y,

URLRewriteConfig = "$WEBTOBDIR/config/rewrite.conf",**

LOGGING = "acc_test",

ERRORLOG = "err_test"

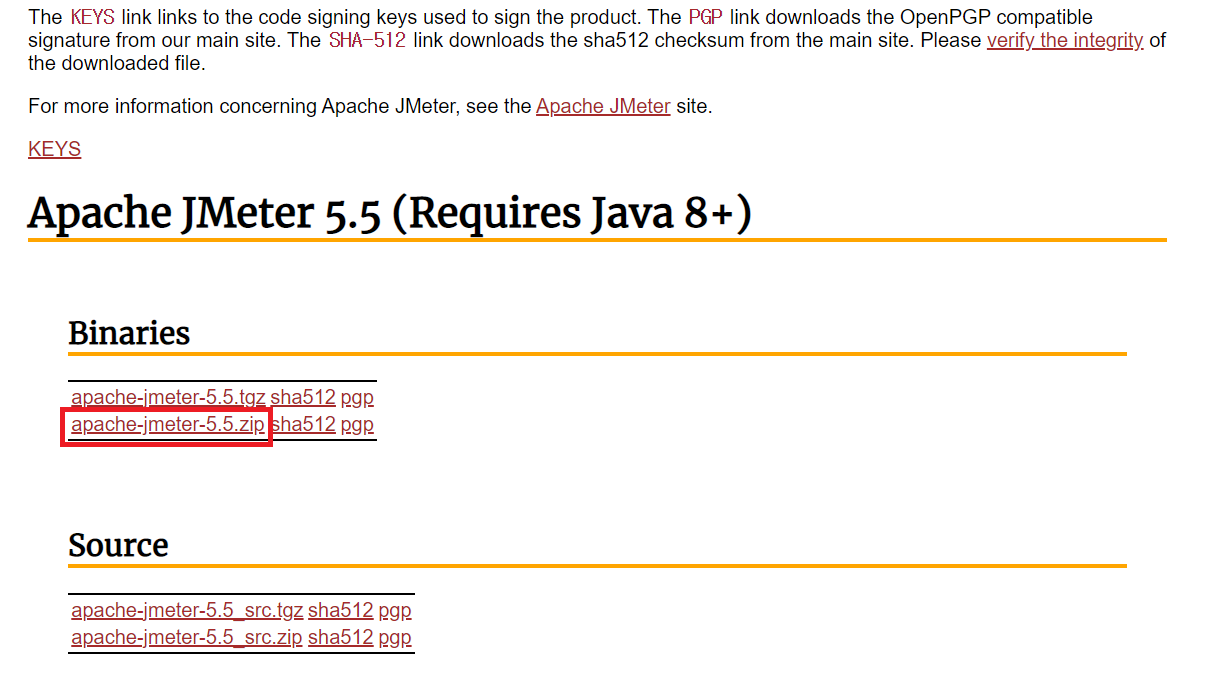

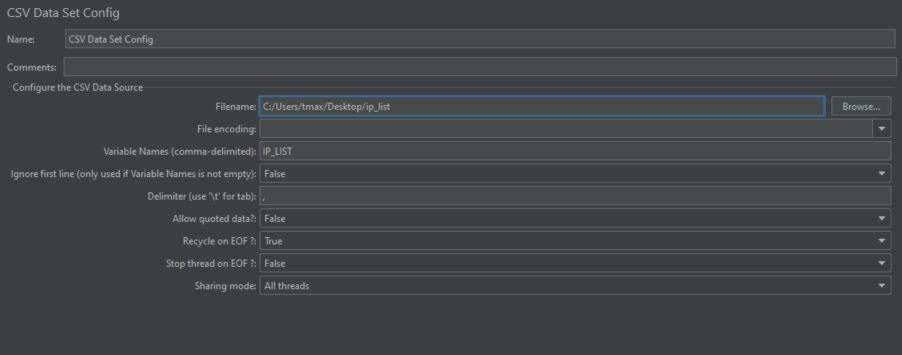

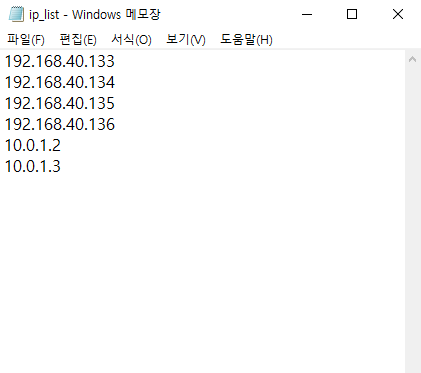

vi rewrite.conf

RewriteCond %{REQUEST_URI} !error ## 무한 redirect 방지

RewriteCond %{REMOTE_ADDR} ^139.xx.xx.132$ ##특정 ip

RewriteRule . <https://xxx.go.kr/err/error.html> ##호출 url 페이지즉, IP가 139.xx.xx.132로 들어오는 요청에 대해 https://xxx.go.kr/err/error.html errorpage로 redirect 시키겠다는 의미이다.

'MiddleWare > WebtoB' 카테고리의 다른 글

| [WebtoB] access log 포맷 종류 및 로그 확인 방법 (0) | 2024.05.14 |

|---|---|

| [WebtoB] ReadTimeOut 과 SvrChkTime (0) | 2024.03.05 |

| [WebtoB] No free slots available for the new JSV connection (0) | 2024.02.01 |

| [WebtoB] WebServer에서 Caching 처리 기능 (1) | 2023.12.03 |

| [WebtoB] License별 특징 및 Trial License 사용 시 주의할 점 (0) | 2023.12.03 |